Фото: priobie.ru

Рекламная платформа Click.ru уже несколько лет пишет о таком вредоносном явлении как кликфрод (click fraud – мошенническое нажатие) или «скликивание рекламного бюджета». Это когда по рекламным объявлениям щелкают те, кому не нужен предлагаемый товар. Их цель — нанести убыток конкурентам или заполучить деньги рекламодателя.

Маркетолог довольно потирает руки — судя по «промежуточным показателям» рекламная кампания «зашла на ура», но восторг сменяется разочарованием — продаж нет.

- По статистике 1 из 5 кликов на рекламу совершается мошенниками.

- По прогнозам к следующему году суммарные убытки от кликфрода достигнут порядка 87 миллиардов долларов.

Click перечисляет частовстерчающиеся способы кликфрода

1. Кликфрод-ферма. Используется для накрутки лайков и подписчиков в соцсетях, а также для заработка на баннерах, размещенных на ресурсах мошенников.

Низкооплачиваемые работники переходят по ссылкам, просматривают рекламу, регистрируются на сайтах, заполняют анкеты и т.д. Поскольку активность исходит от живых людей, фильтры рекламных систем плохо распознают этот вид кликфрода в автоматическом режиме.

2. Боты. Применяются для повышения показателей сайта и увеличения размера вознаграждения за показ рекламы. Представляют собой программы или скрипты, которые имитируют человеческое поведение. Переходят по рекламным ссылкам и даже могут задерживаться на сайте рекламодателя до 15 секунд. В Click говорят, что для «слива бюджета» с участием ботов достаточно несколько часов.

3. Недобросовестная конкуренция. Цель скликивания — убрать конкурента из топа поисковой выдачи в контекстной рекламе и заставить его понести как можно больше расходов. Когда у конкурента заканчивается бюджет и отключается реклама, объявление недобросовестного рекламодателя перемещается на верхние позиции. Так он экономит на цене клика.

«Щелканье по рекламе» производится с помощью анонимного VPN — соединения — по ip-адресу его не отследить. В Click говорят что заметить этот вид мошенничества можно по «характерному поведению» — высокому показателю отказов, бездействию на сайте и т.д.

4. Баннеры в пиксель величиной. Цель их применения — набрать показы рекламы, когда оплата берется за показы или «дать ботам пощелкать» невидимые пользователям объявления, когда рекламодатель платит за переходы.

Такие баннеры представляют собой прозрачную картинку размером в пиксель, которую размещают в видимой части экрана, и кусочек программного кода для сбора статистики по просмотрам/переходам.

5. Незаметные плейсменты. Применяются для увеличения количества просмотров или кликов невидимых объявлений. Идея в том, чтобы размещать рекламные объявления там, где пользователи не смогут их увидеть: вне экрана или под другими объявлениями.

6. Подмена рекламной ссылки. Используется для переадресации пользователя на другой сайт после клика, за который заплатил рекламодатель. Этот вид мошенничества происходит с использованием методов взлома системы.

7. «Отмывание» показов. Применяется, чтобы представить показы рекламного объявления на второсортных сайтах, как размещение в уважаемых медиа-площадках. Метод использует сложную систему переадресаций внутри рекламных блоков и опасен для бренда, т.к. есть риск, что объявление окажется в неблагоприятном контентном окружении.

8. Краудсорсинг. Заключается в том, что владельцы ресурса мотивируют пользователей смотреть рекламу. В качестве стимула может выступать игровое золото в гейминге или призыв поддержать социально-значимый проект. Вариантов довольно много. Такой трафик может приводить лиды, если реклама совпадает с тематикой площадки, на которой она размещается.

Тем не менее ресурс могут заблокировать на рекламных платформах, если пользователи жалуются, что им навязывают рекламу.

9. Мошеннические действия в CPA-сетях. В общем виде выглядит как подмена ресурса, где «сконвертился пользователь», на сайт мошенников. CPA-сети (Cost Per Action — оплата за действие) предусматривают выплату партнерского вознаграждения владельцу источника трафика, который оказался последним на пути пользователя. Обычно вознаграждение начисляется за последний клик (last paid click) или за последнюю печеньку (last paid cookie). Мошенник с помощью специального программного обеспечения заменяет информацию о кликах и посещениях ссылкой на свой сайт и все покупки пользователя «засчитываются» ему. Рекламодатель перечисляет вознаграждение мошеннику, а не вебмастеру, который реально привел лида.

10. Имитация установки приложений. Производиться людьми, которые переходя по рекламным ссылкам, инсталируют программный продукт, обеспечивая дополнительное вознаграждение владельцу источника трафика. Иногда мошенники пользуются эмуляторами мобильных устройств на компьютере. Это позволяет менять идентификационный номер (ID) устройства и затрудняет обнаружение фрода.

11. Манипуляции с мобильной атрибуцией. Заключается в том, что боты отправляют в систему мобильной атрибуции информацию о поступках, которые якобы совершил пользователь со смартфона с реальным идентификационным номером. Если на смартфоне с этим ID на самом деле установят приложение, мошенник получит вознаграждение.

Есть еще вариант, когда бот маскируется под полезную программу и отправляет поддельные отчеты непосредственно с устройства пользователя.

Click называет признаки кликфрод-атаки на рекламную кампанию

- Клики и показы «скачут» без какой-либо видимой причины.

- Слишком высок CTR (click-through rate — показатель кликабельности) медийной рекламы.

- Много визитов с одних и тех же IP-адресов.

- Большое число отказов.

- На сайте нет активности.

- Место нахождения пользователей кажется подозрительным.

- Нестандартный промежуток времени, который который фиксируется между кликом и инсталляцией приложения.

- Типовые и неоправданно быстрые действия пользователя в приложении.

- Пропуск действий, которые обычные пользователи обязательно выполняют установив приложение.

- Активизация пользователей по ночам кажется подозрительной.

Click рассказывает о «встроенной» защите от кликфрода в Google

Гугл не заинтересован в «растаскивании» бюджетов рекламодателей и борется с фродом.

- У Гугла есть команда по качеству рекламного трафика. Она занимается выявлением и исследованием нечеловеческой активности, генерирующей трафик.

- Клики по рекламным объявлениям проверяются по айпишнику, времени активности на странице, повторным заходам и т.д.

- Работает порядка двухсот автоматических самообучаемых фильтров, направленных на выявление подозрительной активности и распознание вредоносных программ. Они могут отследить и блокировать потенциально опасные переходы (например, с адресов из черного списка) или подозрительно высокую активность в отношении объявлений рекламодателя со стороны единичных пользователей. Иногда автоматика может мониторить потенциально опасную активность несколько недель, пока не убедится, что действия пользователя не генерируют мошеннический трафик.

- Техподдержка Гугл вручную рассматривает проблемы, которые обнаруживают рекламодатели или автоматика. Информация, полученная во время отработки проблемных ситуаций, применяется для улучшения фильтров.

- При больших объемах недействительного трафика, учетная запись рекламодателя в Гугл может быть отключена или приостановлена.

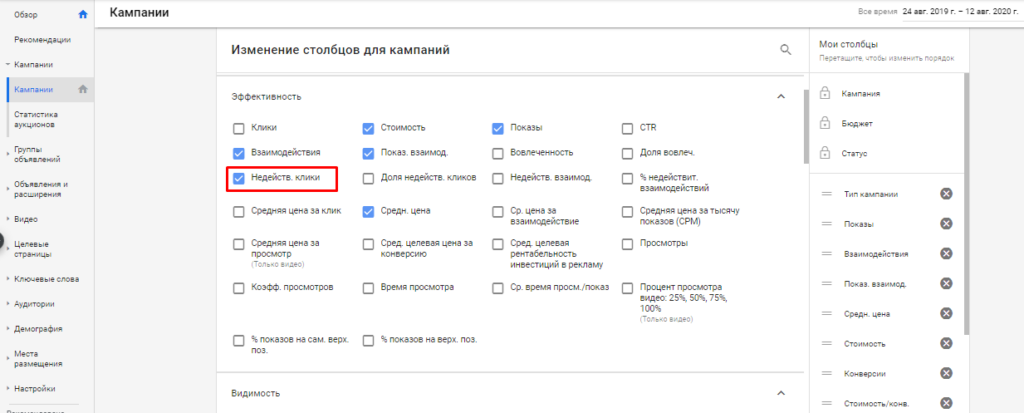

Данные о кликфроде можно увидеть в отчете по рекламным кампаниям в Google Ads.

Гугл предоставляет рекламодателю возможность для доказывания факта атак на контекстную рекламу. Это делается с помощью формы оценки качества кликов, к которой прикрепляется скриншот проблемной страницы.

Click дает рекламодателям рекомендации по борьбе с кликфродом

- Обнаружив предполагаемую активность мошенников, желательно сразу остановить рекламную кампанию, которая подвергается атаке.

- Анализируя отчеты по трафику и посетителей сайта, нужно выделять существенные каналы трафика и сегменты аудитории.

- Подозрительные IP лучше блокировать.

- Приобретение трафика у надежных поставщиков поможет снизить риски.

- На подозрительных площадках лучше отключить показы.

- Правилами Google Ads запрещается поощрять случайные клики. Чтобы пользователь попадал куда надо, страница с рекламой должна быть без ошибок, нормально отображаться в разных браузерах и корректно работать с платформами. Поэтому лучше лишний раз все проверить и убедиться, что реклама не противоречит правилам AdSense.

- Чтобы злоумышленники не могли воспользоваться рекламным кодом, нужно использовать функцию авторизованных сайтов.

- Желательно пользоваться сервисами, которые проводят верификацию размещений рекламы.

- При разработке приложений желательно регулярно обновлять SDK (software development kit — комплект для разработки программного обеспечения)

- Системы мобильной аналитики имеют антифрод-решения, которыми не стоит пренебрегать.

- Google Панель издателя поможет избежать ненужных кликов по своим объявлениям. Например, с её помощью можно найти целевой URL (Uniform Resource Locator — унифицированный указатель ресурса).

Click рассказывает о «встроенных» способах защиты от кликфрода в Яндексе

У Яндекс.Директа есть антифрод-технология. Она считает статистику только по качественным кликам. Трафик отфильтровывается в три этапа:

- Фильтры отсеивают ботов в режиме реального времени. Благодаря этому рекламодатели не оплачивают искусственную активность зловредных алгоритмов.

- С помощью методов машинного обучения происходит проверка в онлайне , когда система анализирует порядка двух с половиной сотен характеристик по каждому клику.

- Остатки некачественного трафика вычищает оффлайновая проверка. Система анализирует поведение пользователей сопоставляя различные факторы и строит граф поведения пользователя. При выявлении атипичных, подозрительных действий проводится дополнительная проверка.

Яндекс совершенствует защиту от фрода, но и мошенники не стоят на месте. Поэтому рекламодателю лучше самому контролировать качество трафика.

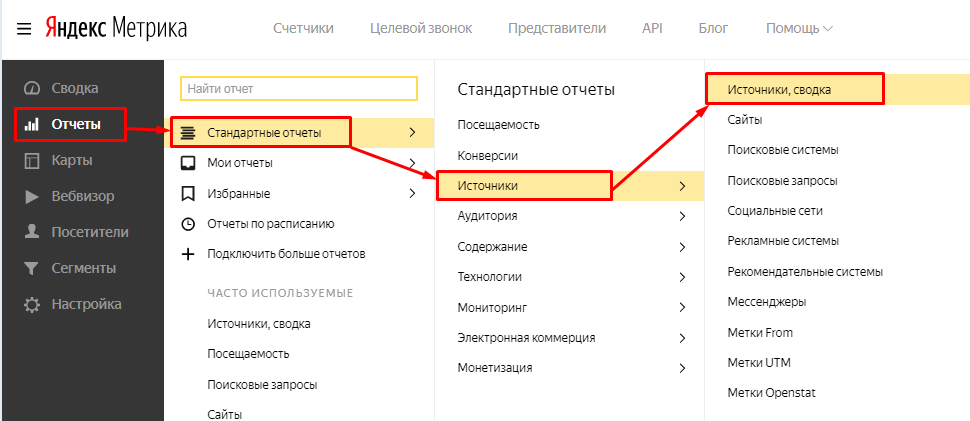

Данные о кликфроде есть в Яндекс.Метрике. По отчету «Источники сводка» можно увидеть количество привлеченных посетителей и оценить качество рекламной кампании, а из «Мастера отчетов» видные недействительные клики.

Яндекс позволяет обжаловать трафик, когда есть подозрения на скликивание. Если кликфрод подтвердится, то деньги вернут рекламодателю.

Кликфрод-риски отдельных каналов продвижения

Специалисты рекламной платформы Click говорят, что в CPA-сетях и медийной рекламе риск кликфрода наиболее велик. Несмотря на эффективность этого канала для брендинга и лидогенерации, есть вероятность, что затраты на защиту от мошенничества и его возможные последствия, перекроют выгоду от рекламной кампании.

Можно снизить риски, если использовать контекстно-медийные сети только для ремаркетинга. Демонстрация рекламы будет происходить в этом случае только для «проверенных, заинтересованных пользователей», а лица с «недобросовестными намерениями» просто не будут ее видеть.

В Click называют наиболее безопасные каналы. Это реклама в поиске и таргетинг в соцсетях.

В поисковике с наибольшей вероятностью рекламу скликивают реальные конкуренты, которые вычисляются по IP и блочатся с помощью техподдержки. В соцсетях реклама размещается только внутри ресурса и опасными могут быть только боты, а другие «прелести» кликфрода не беспокоят рекламодателя.

Антикликфрод сервисы

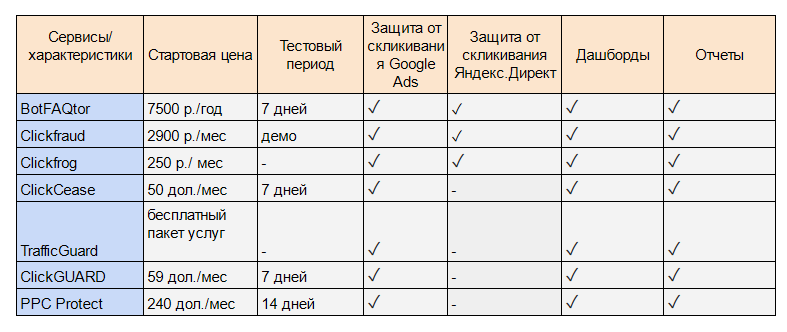

Кроме вышеперечисленных методов борьбы с кликфродом существуют специальные сервисы, «заточенные» под решение этой проблемы. Специалисты рекламной платформы Click сделали обзор и сравнение семи наиболее популярных сервисов по защите от кликфрода.

Русскоязычные сервисы:

- BotFAQtor — сервис комплексной защиты от ботов и скликивания. В реальном времени отключает показ рекламы для ботов и скликивателей в Google Ads и Яндекс.Директе и блокирует нецелевой трафик. Также он автоматически защищает кампании в поисковике и социальных сетях.

- Clickfraud — сервис защиты от скликивания контекстной рекламы в Яндекс.Директе и Google.Ads.

- Clickfrog — сервис для отслеживания качества рекламного трафика. Кроме мониторинга и защиты кампаний в Google Ads и Яндекс.Директе сервис предлагает аудит рекламного трафика.

Иностранные сервисы:

- ClickCease — сервис антифрода, который эффективно предотвращает мошенничество с кликами в Google Ads. Сервис блокирует клики конкурентов по рекламе, бренд-хейтеров, ботов, случайные клики и деятельность клик-ферм. Сервис в режиме реального времени выявляет мошеннические IP-адреса и отправляет их в список исключений Google Ads.

- TrafficGuard — сервис для защиты рекламы от скликивания. Блокирует клики конкурентов, ботов, клик-фермы, случайные клики, ненавистников бренда, неизвестные тактики фрода.

- ClickGUARD — сервис, который определяет и исключает все типы мошенничества с кликами в рекламных кампаниях Google Ads.

- PPC Protect — сервис, который защищает рекламные кампании Google Ads от мошенничества с кликами в режиме реального времени и повышает рентабельность рекламы.

Ни один из семи сервисов не имеет бесплатной версии. Зарубежные программные продукты будут стоить дороже и они неприменимы для защиты от скликиваний в Яндекс.Директе.

Русскоязычные сервисы интегрируются с Яндекс.Метрикой, отслеживая все действия пользователей, взаимодействующих с рекламой, а иностранные программные продукты дают больше возможностей для настройки индивидуальных правил оценки трафика.

Все, проанализированные специалистами Click сервисы, блокируют нежелательный трафик в реальном времени и позволяют сформировать развернутую отчетность по запротоколированной активности вокруг рекламных объявлений.